ایده پردازش

طراحی سایت و توسعه وردپرس

Menu

طراحی سایت و توسعه وردپرس

در دنیای دیجیتال معاصر، امنیت دادهها از یک ویژگی افزوده به یک ضرورت بنیادین برای بقای زیرساختهای وب تبدیل شده است. پروتکل “لایه سوکتهای امن” (SSL) و جانشین مدرن آن، “امنیت لایه انتقال” (TLS)، ستون فقرات اعتماد در اینترنت را تشکیل میدهند. برای سیستم مدیریت محتوای وردپرس که بیش از ۴۳ درصد از وبسایتهای جهان را قدرت میبخشد، پیادهسازی صحیح این پروتکلها فراتر از نمایش یک آیکون قفل در مرورگر است؛ این مسئله مستقیماً با یکپارچگی دادهها، رتبهبندی در موتورهای جستجو (SEO)، و تجربه کاربری (UX) گره خورده است.

این گزارش تحلیلی با رویکردی عمیق و فنی، تمامی ابعاد نظری و عملی استقرار SSL در وردپرس را از لایه شبکه تا لایه اپلیکیشن بررسی میکند.

در گذشته شاید راه اندازی ssl در سایت به این سادگی نبود و افراد تازه کار به این راحتی نمی توانستند آن را روی سایت فعال کنند و البته نسخه رایگانی هم وجود نداشت ، اما امروز به لطف پیشرفت تکنولوژی و اهمیت ارسال و دریافت دادهها بیشتر از پیش احساس نیاز به این تکنولوژی بیشتر شد و نسخه های رایگان مانند Let’s Encrypt بوجود آمد و حتی نصب آن مستقیم به سی پنل ، دایرکت ادمین و دیگر کنترل پنل ها رسید و پلاگینهای وردپرسی معروفی هم به موضوع راه پیدا کردند ، اما در این میان داشتن اطلاعات کافی و پیکربندی صحیح هم نقش مهمی در این موضوع ایفا می کند و اگر به درستی انجام نشود ممکن است ضربه های مهم به اعتماد کاربران و گوگل وارد کند ، به همین جهت ما در این پست تمام راه های نصب را به صورت اصولی به شما آموزش دادهایم.

اگرچه اصطلاح SSL همچنان به طور گسترده استفاده میشود، اما پروتکلهای SSL 2.0 و SSL 3.0 سالهاست که منسوخ شدهاند. آنچه امروزه امنیت وبسایتهای وردپرسی را تأمین میکند، پروتکل TLS (Transport Layer Security) است. درک تفاوتهای نسخههای مختلف برای تنظیم صحیح سرور حیاتی است.

فرآیند برقراری ارتباط امن شامل یک “دستدادن” پیچیده است که در آن کلاینت (مرورگر) و سرور بر سر پارامترهای رمزنگاری توافق میکنند.

در وردپرس، اگر این فرآیند به درستی پیکربندی نشود، کاربران با خطاهایی نظیر ERR_SSL_PROTOCOL_ERROR مواجه میشوند.

نصب SSL در وردپرس سه کارکرد حیاتی دارد:

ظهور Let’s Encrypt به عنوان یک مرجع صدور گواهی (CA) رایگان، خودکار و متنباز، چشمانداز امنیت وب را تغییر داد. این سرویس که توسط گروه تحقیقاتی امنیت اینترنت (ISRG) اداره میشود، از پروتکل ACME (محیط مدیریت گواهی خودکار) برای تایید مالکیت دامنه و صدور آنی گواهی استفاده میکند.

برای مدیران وردپرس، انتخاب نوع گواهی بستگی به ماهیت سایت دارد:

| نوع گواهی | سطح اعتبارسنجی | نماد در مرورگر | کاربرد توصیهشده | هزینه |

| Domain Validated (DV) | فقط مالکیت دامنه | قفل خاکستری/سیاه | وبلاگها، سایتهای خبری، فروشگاههای کوچک | رایگان / ارزان |

| Organization Validated (OV) | تایید هویت سازمان | قفل + جزئیات در گواهی | شرکتهای تجاری متوسط، سازمانهای غیرانتفاعی | متوسط |

| Extended Validation (EV) | بررسی دقیق حقوقی | قفل (بدون نوار سبز در نسخههای جدید) | بانکها، موسسات مالی بزرگ، برندهای جهانی | گران |

تحلیلها نشان میدهد که با تغییر رابط کاربری مرورگرها و حذف نوار سبز رنگ برای گواهیهای EV، مزیت بصری این گواهیها کاهش یافته است، اما همچنان برای اعتماد سازمانی در سطح بالا کاربرد دارند.

تنظیمات صحیح در سطح کنترلپنل هاستینگ، پیشنیاز عملکرد صحیح SSL در وردپرس است. بدون پیکربندی سرور، پلاگینهای وردپرس کارآیی نخواهند داشت.

cPanel مدرن از ابزاری به نام AutoSSL بهره میبرد که فرآیند دریافت و تمدید گواهی را مدیریت میکند.

.well-known/acme-challenge مالکیت را تایید میکند..htaccess دسترسی رباتهای Let’s Encrypt را مسدود نکرده باشد.در صورتی که AutoSSL فعال نباشد، میتوان پلاگین اختصاصی cPanel را با دستور زیر (از طریق SSH) نصب کرد: /scripts/install_lets_encrypt_autossl_provider.

دایرکتادمین با پوسته Evolution رابط کاربری بسیار روانی برای مدیریت SSL فراهم کرده است.

*.example.com) پوشش داده شوند. در غیر این صورت، سابدامنههای خاص (www, mail, ftp) را دستی تیک بزنید.ECC (secp384r1) برای سرعت بالاتر یا RSA (2048) برای سازگاری بیشتر انتخاب میشود.برای اینکه سایت به صورت خودکار با HTTPS لود شود، باید در بخش Domain Setup، روی دامنه کلیک کرده و تیک گزینه Force SSL with HTTPS redirect را فعال کنید. اگر این گزینه وجود نداشت، باید از طریق .htaccess اقدام شود.

استفاده از Cloudflare لایه دیگری از پیچیدگی و امنیت را به وردپرس اضافه میکند. پیکربندی غلط در اینجا عامل اصلی خطای “Too Many Redirects” است.

انتخاب مود مناسب در تب SSL/TLS داشبورد کلودفلر حیاتی است:

برای امنیت حداکثری و جلوگیری از انقضای ۹۰ روزه Let’s Encrypt، میتوان از گواهیهای Origin CA کلودفلر استفاده کرد که تا ۱۵ سال اعتبار دارند.

پس از آمادهسازی سرور، وردپرس باید برای استفاده از HTTPS پیکربندی شود. دو رویکرد وجود دارد: استفاده از پلاگین یا تنظیمات دستی.

استفاده از پلاگینها فرآیند را تسهیل میکند اما ممکن است بر عملکرد تأثیر بگذارد.

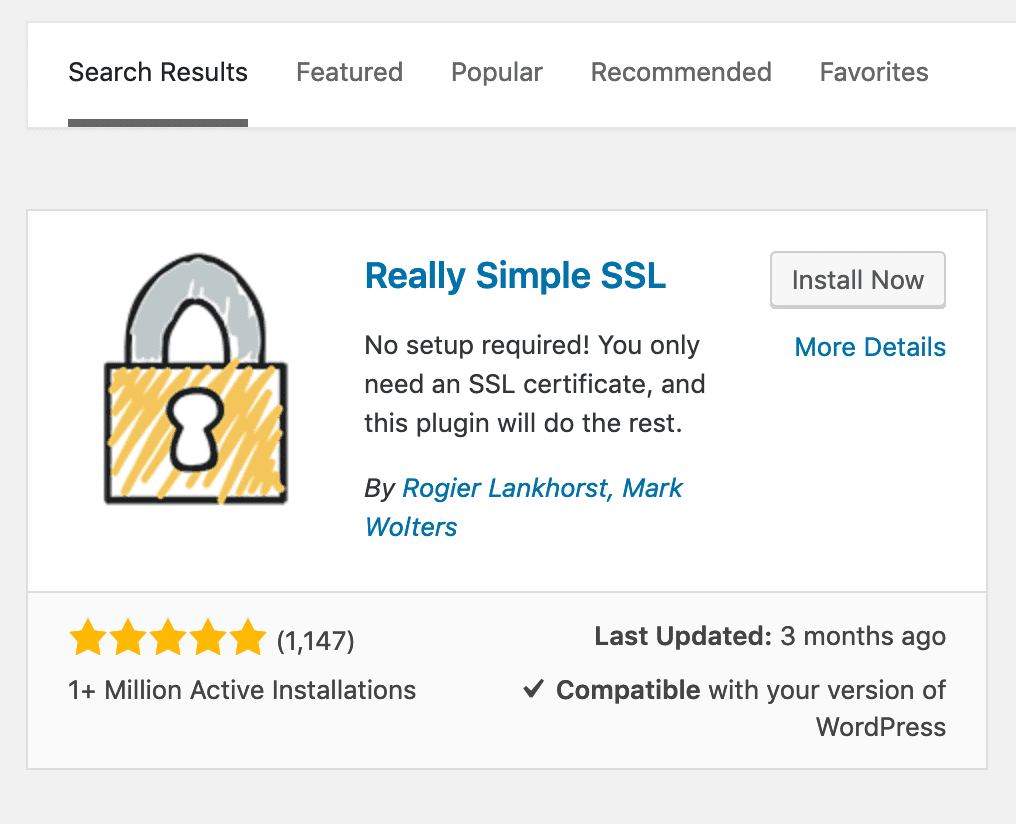

این افزونه استاندارد صنعتی برای SSL در وردپرس است.

دانلود افزونه Really Simple SSL پرو

یک ابزار سبکتر که تمرکز آن صرفاً بر هدایت ترافیک به HTTPS است. ابزار بررسی گواهی SSL آن میتواند تاریخ انقضا و صحت زنجیره گواهی (Chain) را بررسی کند.

تخصص این افزونه رفع خطاهای Mixed Content است. دارای سطوح مختلفی از “Simple” تا “Capture All” است که با هوک کردن به توابع وردپرس، لینکهای HTTP را پیش از ارسال به مرورگر اصلاح میکند.

بهترین روش در صورت داشتن توان فنی روش دستی است تا از سنگین شدن سایت و در نتیجه اتلاف زمان ، انرژی و پردازش سرور بکاهد ، یکی از سرویس های ما در خدمات پشتیبانی وردپرس همین موضوع است .

برای حذف وابستگی به افزونهها و بهبود عملکرد، مراحل زیر توصیه میشود:

https:// تغییر دهید.PHP

|

1 2 |

define('FORCE_SSL_ADMIN', true); |

Apache

|

1 2 3 4 5 6 |

<IfModule mod_rewrite.c> RewriteEngine On RewriteCond %{HTTPS} off RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} </IfModule> |

یکی از چالشبرانگیزترین بخشهای انتقال به SSL، اصلاح لینکهای قدیمی ذخیره شده در دیتابیس است. تغییر دستی URL در تنظیمات وردپرس، لینکهای داخل محتوای پستها، تنظیمات تم و متادیتای افزونهها را تغییر نمیدهد.

زمانی که صفحه اصلی با HTTPS لود میشود اما منابعی مانند تصاویر، اسکریپتها یا فونتها با HTTP فراخوانی میشوند، مرورگر نوار آدرس را ناامن نشان میدهد (قفل زرد یا حذف قفل). این موضوع نه تنها اعتماد کاربر را از بین میبرد بلکه باعث مسدود شدن محتوا توسط مرورگر میشود (Passive vs Active Mixed Content).

افزونه Better Search Replace ابزاری حیاتی برای این مرحله است. این افزونه دیتابیس را اسکن کرده و رشتهها را جایگزین میکند، در حالی که ساختار دادههای سریالسازی شده (Serialized Data) وردپرس را حفظ میکند.

روش اجرا:

http://example.com و در فیلد “Replace with” آدرس https://example.com را وارد کنید.اگر به phpMyAdmin دسترسی دارید و دادههای سریالسازی شده ندارید، میتوانید از کوئریهای زیر استفاده کنید (حتما بکآپ بگیرید) :

SQL

|

1 2 3 4 5 |

UPDATE wp_options SET option_value = REPLACE(option_value, 'http://yoursite.com', 'https://yoursite.com') WHERE option_name = 'home' OR option_name = 'siteurl'; UPDATE wp_posts SET guid = REPLACE(guid, 'http://yoursite.com', 'https://yoursite.com'); UPDATE wp_posts SET post_content = REPLACE(post_content, 'http://yoursite.com', 'https://yoursite.com'); UPDATE wp_postmeta SET meta_value = REPLACE(meta_value, 'http://yoursite.com', 'https://yoursite.com'); |

برای دستیابی به “بهترین تنظیمات”، باید فراتر از نصب ساده برویم و تنظیمات سطح سرور را برای سرعت و امنیت حداکثری بهینه کنیم.

هنگامی که کاربری به سایت امن متصل میشود، مرورگر باید چک کند که آیا گواهی باطل شده است یا خیر (OCSP Check). این فرآیند باعث تاخیر میشود و حریم خصوصی کاربر را با افشای سایت بازدید شده به CA به خطر میاندازد.

راهکار Stapling: سرور وبسایت شما به صورت دورهای وضعیت را از CA استعلام کرده و پاسخ امضا شده را کش میکند. سپس این پاسخ را در طول دستدادن TLS به مرورگر “منگنه” (Staple) میکند. این کار سرعت اتصال را به شدت افزایش میدهد.

نحوه فعالسازی:

SSL Use Stapling را روی On قرار دهید.httpd-ssl.conf اضافه کنید :

Apache

|

1 2 3 |

SSLUseStapling on SSLStaplingCache "shmcb:/var/run/ocsp(128000)" |

پروتکل HSTS (HTTP Strict Transport Security) به مرورگر دستور میدهد که برای مدت زمان مشخصی (مثلاً یک سال) تمام ارتباطات با این دامنه را فقط از طریق HTTPS انجام دهد، حتی اگر کاربر http:// را تایپ کند.

شرایط ثبت در لیست Preload گوگل: برای اینکه دامنه شما به صورت سختافزاری در مرورگرها به عنوان HTTPS-only ثبت شود (بالاترین سطح امنیت)، باید هدر زیر را ارسال کنید و سپس در سایت hstspreload.org ثبتنام کنید :

max-age باید حداقل ۳۱۵۳۶۰۰۰ ثانیه (یک سال) باشد.includeSubDomains باید وجود داشته باشد (تمام سابدامنهها باید SSL داشته باشند).preload باید در هدر باشد.کد .htaccess نهایی برای HSTS:

Apache

|

1 2 3 |

<IfModule mod_headers.c> Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains; preload" </IfModule> |

گوگل HTTPS را به عنوان یک سیگنال رتبهبندی تایید کرده است. اگرچه تاثیر مستقیم آن “سبک” است، اما تاثیر غیرمستقیم آن بر “نرخ پرش” (Bounce Rate) بسیار زیاد است. ۵۱٪ کاربران در صورت مشاهده هشدار امنیتی سایت را ترک میکنند.

گوگل کروم و سایر مرورگرها آیکون قفل سبز سنتی را حذف و با یک آیکون “تنظیمات” (Tune icon – شبیه دو خط لغزنده) جایگزین کردهاند. دلیل این تغییر این است که HTTPS اکنون “حالت پیشفرض” است. کاربران نباید برای امنیت تشویق شوند، بلکه باید در صورت ناامن بودن (HTTP) هشدار دریافت کنند. آیکون جدید نشان میدهد که تنظیمات امنیتی در دسترس است و لزوماً به معنای “قابل اعتماد بودن محتوای سایت” نیست. این تغییر پارادایم به کاربران میآموزد که هر سایتی که SSL دارد لزوماً قانونی نیست (سایتهای فیشینگ هم SSL دارند)، اما کانال ارتباطی امن است.

شایعترین مشکل هنگام استفاده از Cloudflare یا پروکسیهاست. اگر Cloudflare روی Flexible باشد (ارتباط HTTP با سرور) و وردپرس روی HTTPS اجباری باشد، کلاودفلر درخواست HTTP میفرستد، سرور آن را به HTTPS ریدایرکت میکند، و این چرخه بینهایت ادامه مییابد. راه حل: تنظیم Cloudflare روی Full (Strict).

معمولاً ناشی از عدم تطابق ساعت سرور، انقضای گواهی، یا عدم وجود IP اختصاصی در سرورهای بسیار قدیمی که از SNI پشتیبانی نمیکنند رخ میدهد. در محیطهای مدرن، تداخل آنتیویروس کلاینت یا فایروال نیز میتواند عامل باشد.

استفاده از ابزار کنسول مرورگر (F12) و تب Console برای یافتن منابعی که با http:// لود میشوند ضروری است. گاهی اوقات فایلهای CSS تم یا ابزارکهای قدیمی عامل این مشکل هستند.

پیادهسازی “بهترین تنظیمات SSL برای وردپرس” فرآیندی چندلایه است. برای یک سایت وردپرسی مدرن و امن در سال ۲۰۲۶، چکلیست نهایی عبارت است از:

با رعایت این استانداردها، وبسایت شما نه تنها از دادههای کاربران محافظت میکند، بلکه زیرساختی مستحکم برای سئو و اعتماد دیجیتال فراهم میآورد.